wireshark�Ƿdz����е���������������������ʮ��ǿ���Խ�ȡ��������������ʾ����������ϸ��Ϣ��ʹ��wireshark���˱����˽�����Э�飬����Ϳ�����wireshark�ˡ�

Ϊ�˰�ȫ���ǣ�wiresharkֻ�ܲ鿴������������ķ�������ݣ����߷��ͷ����

wireshark�ܻ�ȡHTTP��Ҳ�ܻ�ȡHTTPS�����Dz��ܽ���HTTPS������wireshark������HTTPS�е����ݣ��ܽᣬ����Ǵ���HTTP,HTTPS ������Fiddler, ����Э�����TCP,UDP ����wireshark.

wireshark ��ʼץ��

��ʼ����

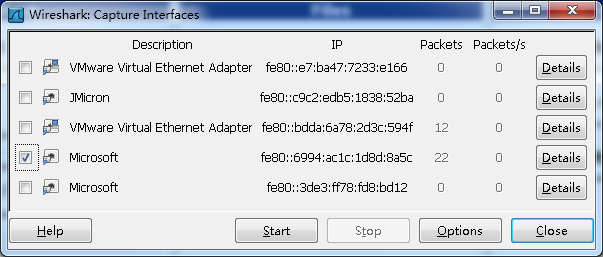

wireshark�Dz�������ϵ�ijһ�������������������Ļ������ж��������ʱ������Ҫѡ��һ��������

���Caputre->Interfaces.. ��������Ի���ѡ����ȷ��������Ȼ����"Start"��ť, ��ʼץ��

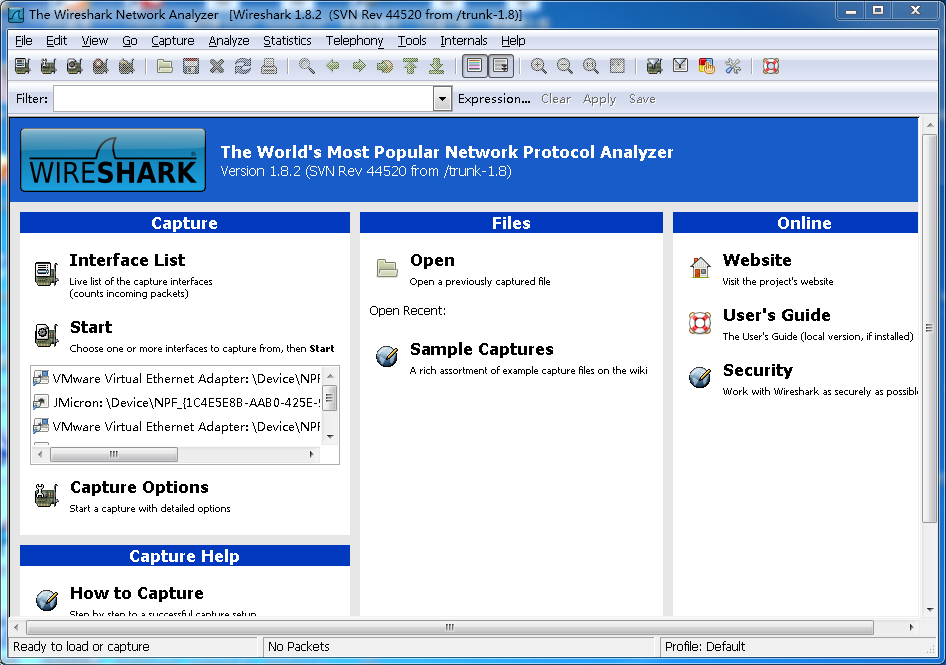

Wireshark ���ڽ���

WireShark ��Ҫ��Ϊ�⼸������

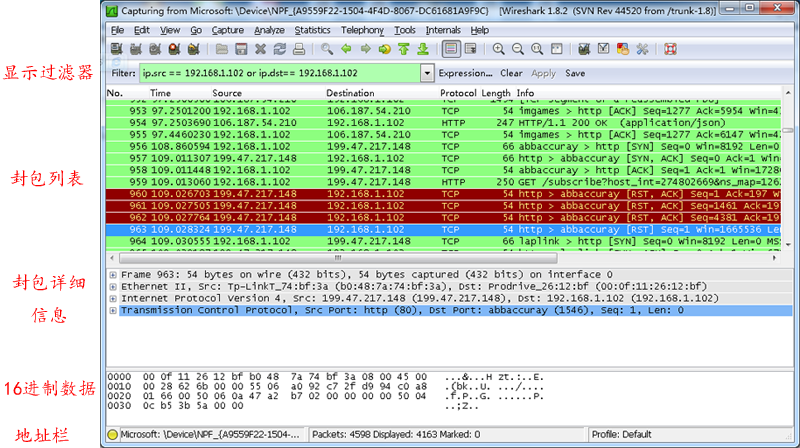

1. Display Filter(��ʾ������)�� ���ڹ���

2. Packet List Pane(����б�)�� ��ʾ���ķ���� ��Դ��ַ��Ŀ���ַ���˿ںš� ��ɫ��ͬ������

3. Packet Details Pane(�����ϸ��Ϣ), ��ʾ����е��ֶ�

4. Dissector Pane(16��������)

5. Miscellanous(��ַ��������)

ʹ�ù����Ƿdz���Ҫ�ģ� ��ѧ��ʹ��wiresharkʱ������õ�������������Ϣ���ڼ�ǧ������������¼�У������ں����ҵ��Լ���Ҫ�IJ��֡������ͷת��

����������������ڴ�����������Ѹ���ҵ�������Ҫ����Ϣ��

�����������֣�

һ������ʾ���������������������Ǹ��������ڲ���ļ�¼���ҵ�����Ҫ�ļ�¼

һ���Dz�����������������˲���ķ�������Ⲷ��̫��ļ�¼�� ��Capture -> Capture Filters ������

�������

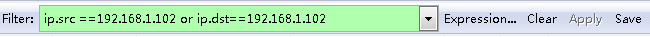

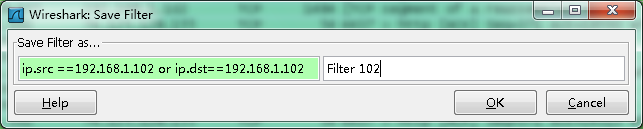

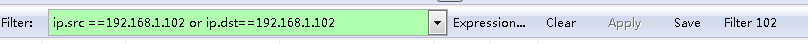

��Filter���ϣ����Filter�ı���ʽ���Save��ť�� ȡ�����֡�����"Filter 102",

Filter���ϾͶ��˸�"Filter 102" �İ�ť��

���˱���ʽ�Ĺ���

����ʽ����

1. �����

����TCP��ֻ��ʾTCPЭ�顣

2. IP ����

���� ip.src ==192.168.1.102 ��ʾԴ��ַΪ192.168.1.102��

ip.dst==192.168.1.102, Ŀ���ַΪ192.168.1.102

3. �˿ڹ���

tcp.port ==80, �˿�Ϊ80��

tcp.srcport == 80, ֻ��ʾTCPЭ���Ը�˿�Ϊ80�ġ�

4. Httpģʽ����

http.request.method=="GET", ֻ��ʾHTTP GET�����ġ�

5. �������Ϊ AND/ OR

���õĹ��˱���ʽ

| ���˱���ʽ | ��; |

| http | ֻ�鿴HTTPЭ��ļ�¼ |

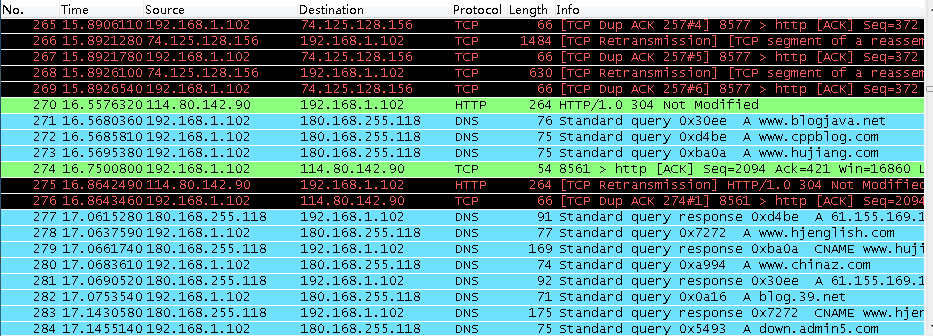

| ip.src ==192.168.1.102 or ip.dst==192.168.1.102 | Դ��ַ����Ŀ���ַ��192.168.1.102 |

����б�(Packet List Pane)

����б����������ʾ����ţ�ʱ�����Դ��ַ��Ŀ���ַ��Э�飬���ȣ��Լ������Ϣ�� ����Կ�����ͬ��Э�����˲�ͬ����ɫ��ʾ��

��Ҳ��������Щ��ʾ��ɫ�Ĺ��� View ->Coloring Rules.

�����ϸ��Ϣ (Packet Details Pane)

����������������Ҫ�ģ������鿴Э���е�ÿһ���ֶΡ�

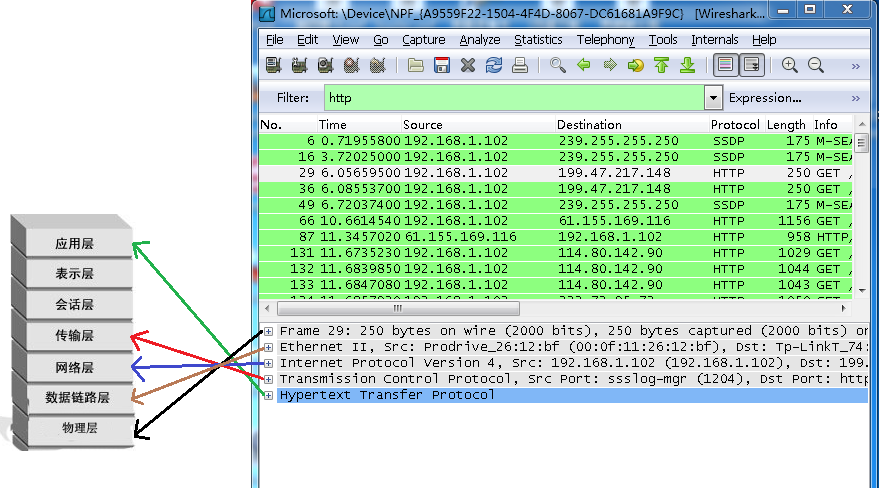

������Ϣ�ֱ�Ϊ

Frame: �����������֡�ſ�

Ethernet II: ������·����̫��֡ͷ����Ϣ

Internet Protocol Version 4: ��������IP��ͷ����Ϣ

Transmission Control Protocol: �����T�����ݶ�ͷ����Ϣ���˴���TCP

Hypertext Transfer Protocol: Ӧ�ò����Ϣ���˴���HTTPЭ��

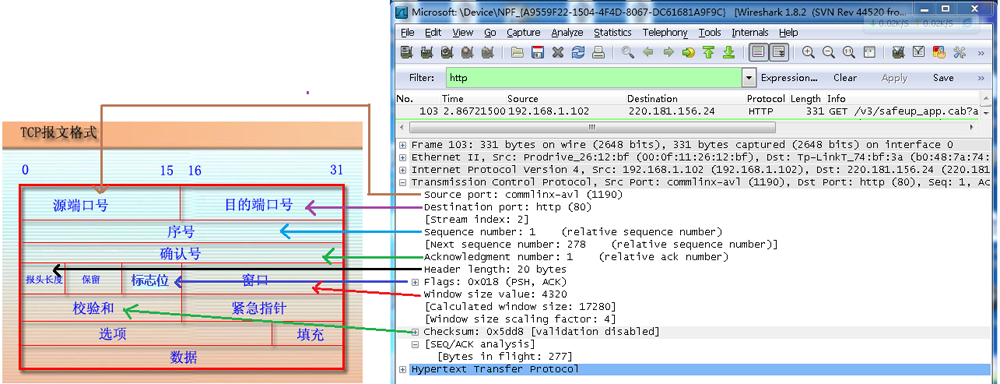

TCP���ľ�������

����ͼ���Կ���wireshark����TCP���е�ÿ���ֶΡ�

�����⣬ �����϶�wireshak���˳����˽⣬ �������ǿ�һ��TCP�������ֵ�ʵ��

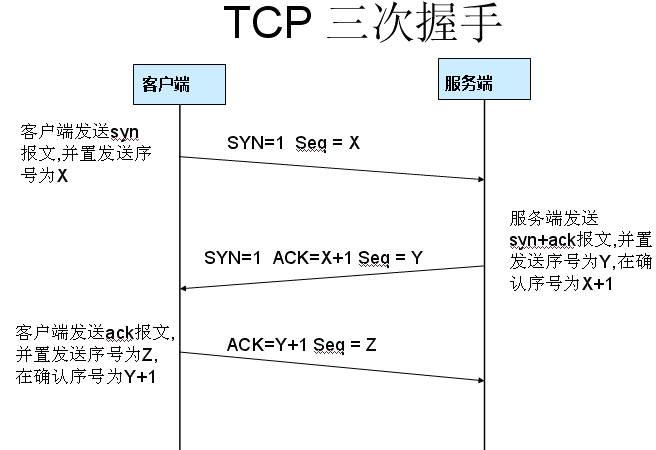

�������ֹ���Ϊ

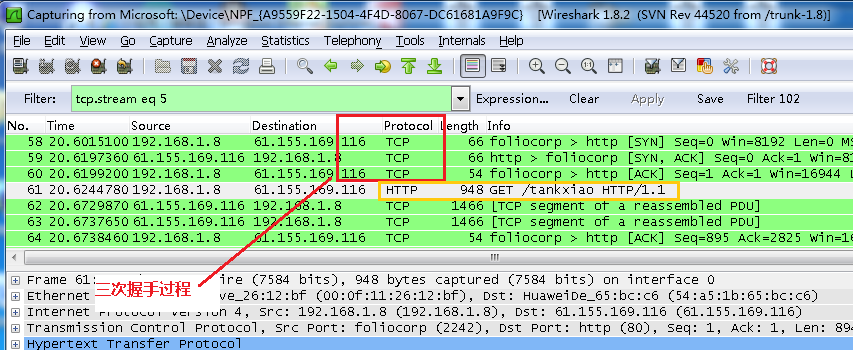

��ͼ�Ҷ������ܶ���ˣ� ���������wiresharkʵ�ʷ������������ֵĹ��̡�

��wireshark, ����������� http://www.cr173.com

��wireshark������http���ˣ� Ȼ��ѡ��GET /tankxiao HTTP/1.1��������¼���Ҽ�Ȼ����"Follow TCP Stream",

��������Ŀ����Ϊ�˵õ������������վ��ص����ݰ������õ�����ͼ

ͼ�п��Կ���wireshark�ػ����������ֵ��������ݰ������ĸ�������HTTP�ģ� ��˵��HTTP��ȷ��ʹ��TCP�������ӵġ�

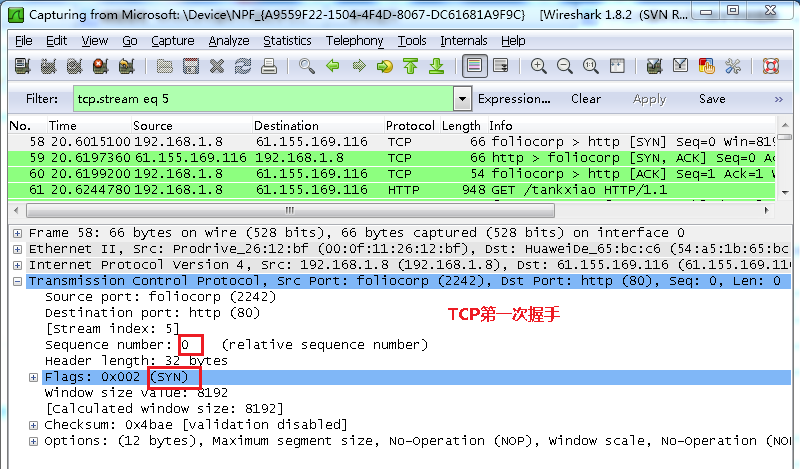

��һ���������ݰ�

�ͻ��˷���һ��TCP����־λΪSYN�����к�Ϊ0�� �����ͻ������������ӡ� ����ͼ

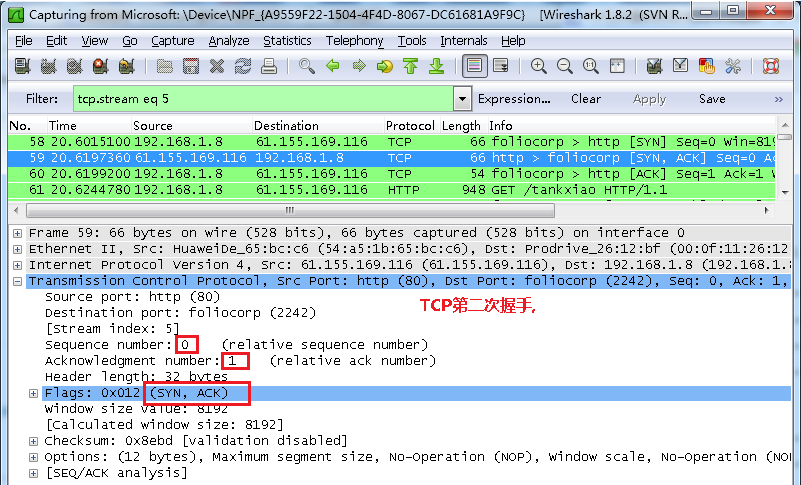

�ڶ������ֵ����ݰ�

����������ȷ�ϰ�, ��־λΪ SYN,ACK. ��ȷ�����(Acknowledgement Number)����Ϊ�ͻ���I S N��1��.��0+1=1, ����ͼ

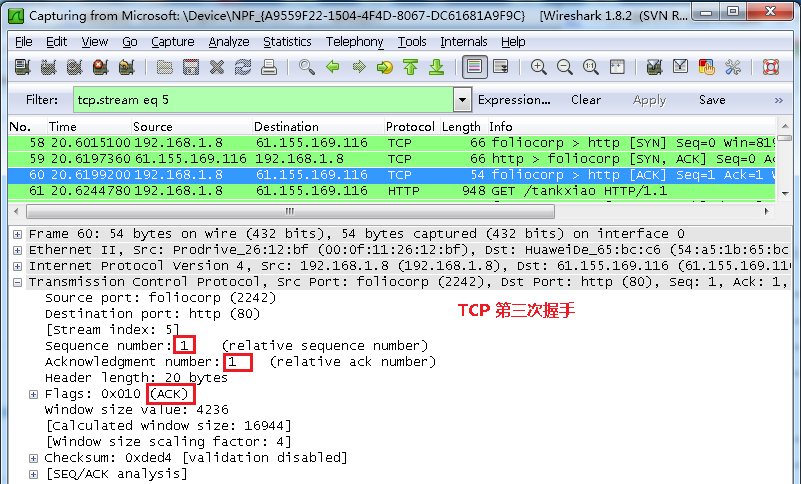

���������ֵ����ݰ�

�ͻ����ٴη���ȷ�ϰ�(ACK) SYN��־λΪ0,ACK��־λΪ1.���Ұѷ���������ACK������ֶ�+1,����ȷ���ֶ��з����Է�.���������ݶη�дISN��+1, ����ͼ:

������ͨ����TCP�������֣�����������

ϲ��

ϲ��  ��

�� �ѹ�

�ѹ� ��

�� ��

�� ����

���� �ܲ���

�ܲ���  O(��_��)Oлл

O(��_��)Oлл