TelnetЭ����TCP/IPЭ�����е�һԱ����InternetԶ�̵�½����ı�Э�����Ҫ��ʽ����Ϊ�û��ṩ���ڱ��ؼ���������Զ���������������������ն�ʹ���ߵĵ�����ʹ��telnet�����������ӵ����������ն�ʹ���߿�����telnet���������������Щ������ڷ����������У�����ֱ���ڷ������Ŀ���̨������һ���������ڱ��ؾ��ܿ��Ʒ�������Ҫ��ʼһ��telnet�Ự�����������û�������������¼��������Telnet�dz��õ�Զ�̿���Web�������ķ�����

Ĭ���� XP����telnet������Զ���װ�ģ����� win7 �Ժ�İ汾����Ҫ�Զ��ֶ���װ�ſ����á�����������¾ͽ̴������� 2008���氲װ telnet

��telnet�������ڲ����ⲿ���Ҳ���ǿ����еij�����������ļ���

������Ϊtelnet��sever2008��Ĭ����û�а�װ�ģ���Ҫ��װ��ʹ�á�

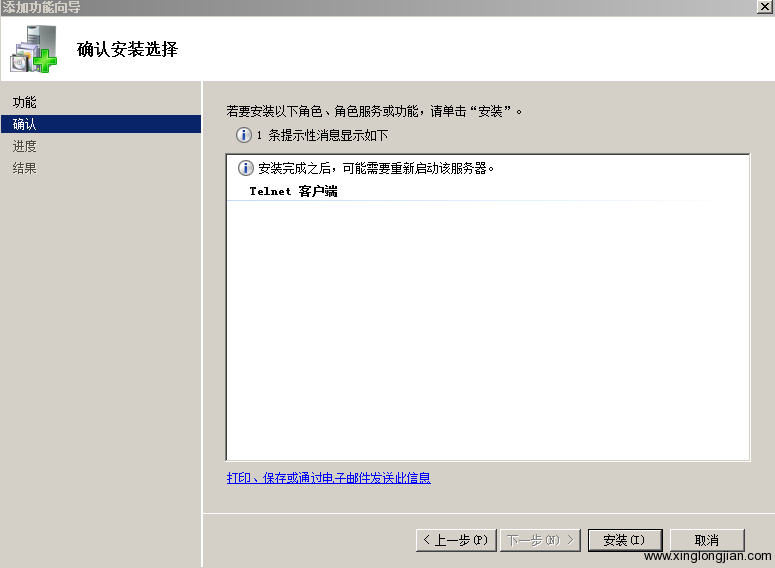

�ڡ��������������������������������ܡ�һ�

����Ҳ�ġ����ӹ��ܡ�

ѡ�С�Telnet�ͻ��ˡ���� ��һ��

ȷ�ϰ�װ���棬�������װ��

telnet ��װ�ɹ���

windows 7 ���氲װtelnet���� http://www.cr173.com/html/18697_1.html

telnet �ڷ���������õľ�����������ijһ̨�������Ķ˿��Ƿ��

telnet IP �˿�

�磺 telnet www.cr173.com 80

TELNET����:

�����������д��֧�ֵ�����Ϊ:

c - close �رյ�ǰ����

d - display ��ʾ��������

o - open hostname [port] ���ӵ�����(Ĭ�϶˿� 23)��

q - quit �˳� telnet

set - set ����ѡ��(���� 'set ?' �����

sen - send ���ַ������͵�������

st - status ��ӡ״̬��Ϣ

u - unset �������ѡ��(���� 'set ?' ��

?/h - help ��ӡ������Ϣ

1��ʲô��Telnet��

��������Telnet����ʶ����ͬ���˳��в�ͬ�Ĺ۵㣬����Telnet����һ��ͨ��Э�飬���Ƕ��������߶��ԣ�Telnetֻ��һ��Զ�̵�¼�Ĺ��ߡ�һ����������Զ������������Telnet���ӣ������߱����ʹ��Ŀ�������ϵ�����Ӳ����Դ���������ߵı��ػ�ֻ�൱��һ��ֻ�м��̺���ʾ�����ն˶��ѡ�

2��Telnet��������������ʲô

����(1)Telnet�ǿ��������ĵ�һ�ֶ�

���������������Ҫ��Զ��������ִ�������Ҫ����IPC$���ӣ�Ȼ��ʹ��net time����鿴ϵͳʱ�䣬���ʹ��at������ƻ�����������Զ��ִ�������Ȼ���ַ����ܹ�Զ��ִ����������֮�£�Telnet��ʽ�������߶�����᷽��öࡣ������һ����Զ����������Telnet���ӣ��Ϳ�������Ʊ��ؼ����һ��������Զ�̼�������ɼ���Telnet��ʽ�������߹���ʹ�õ�Զ�̿��Ʒ�ʽ��������ǧ���ټƵõ�Զ�������Ĺ���ԱȨ��һ�㶼��ʹ��Telnet��ʽ���е�¼��

����(2)����������

�����߰������������⼦��֮Ϊ�����塱�����Ǿ��������ַ�������һ�����⼦����¼����һ�����⼦�������������ֹ����оͲ��ᱩ¶�Լ���IP��ַ��

3.����NTLM��֤

����Telnet����̫ǿ����Ҳ��������ʹ����Ƶ���ĵ�¼�ֶ�֮һ���������˾ΪTelnet������������֤����ΪNTLM��֤����Ҫ��Telnet�ն˳�����Ҫ��Telnet�����������û����������⣬����Ҫ����NTLM��֤��ϵ��NTLM��֤�����ǿ��Telnet�����İ�ȫ�ԣ�����һֻ��·���Ѻܶ������߾�֮���⡣

4��Telnet�

telnet [-a][-e escape char][-f log file][-l user][-t term][host [port]]

-a ��ͼ�Զ���¼�������õ�ǰ�ѵ�½���û������⣬�� -l ѡ����ͬ��

-e �����ַ������� telnet �ͻ���ʾ��

-f �ͻ��˵�¼���ļ���

-l ָ��Զ��ϵͳ�ϵ�¼�õ��û����ơ�

Ҫ��Զ��ϵͳ֧�� TELNET ENVIRON ѡ�

-t ָ���ն����͡�

֧�ֵ��ն����ͽ���: vt100, vt52, ansi �� vtnt��

host ָ��Ҫ���ӵ�Զ�̼�������������� IP ��ַ��

port ָ���˿ںŻ��������

5.ʹ��Telnet��¼

��¼���telnet HOST [PORT] ���磺telnet 61.152.158.132 23��Ĭ�϶˿ڣ�

�Ͽ�Telnet���ӵ����exit

�����ɹ��ؽ���Telnet���ӣ�����Ҫ������Զ�̼�����ϵ��˺ź������⣬����ҪԶ�̼�����Ѿ�������Telnet������ȥ��NTLM��֤��Ҳ����ʹ��ר�ŵ�Telnet�������������ӣ�����STERM��CTERM�ȹ��ߡ�

6.Telnet�������֣�����������ݲ�̫�˽⣬���Լ��˽⣩

����1.Telnet�������ֲ���

��������һ������IPC$���ӡ�����sysback��ǰ�潨���ĺ����˺š�

���������������Զ�������б����õ�Telnet����

�������������Ͽ�IPC$���ӡ�

���������ģ�ȥ��NTLM��֤�����û��ȥ��Զ�̼�����ϵ�NTLM��֤���ڵ�¼Զ�̼������ʱ��ͻ�ʧ�ܡ�

��������������ʹ�ø��ַ���ʹNTLM��֤��ͬ���衣���NTLM�ķ����кܶ࣬�����г�һЩ���õķ��������������������ȥ��NTLM��֤��

����(1)����һ

�������ȣ��ڱ��ؼ�����Ͻ���һ����Զ����������ͬ���˺ź����롣

����Ȼ��ͨ������ʼ�������������������ҵ���������ʾ������ʹ������Ҽ�������������ʾ������Ȼ��ѡ�����ԡ�

�����ڡ��������û���������(U)��ǰ�桰����Ȼ����ȷ������ť�����ţ���Ȼ��������·���ҵ���������ʾ���������������������õ���ͼ��ʾ�Ի���

������ͼ��ʾ�����롰�û������͡����롱��

����������ȷ������ť�õ�MS-DOS���棬Ȼ���ø�MS-DOS����Telnet��¼��

�������롰telnet 192.168.27.128������س����ڵõ��Ľ����м��롰y����ʾ�������벢��¼����ͼ��ʾ��

�������õ�����Զ������ΪTelnet�ն��û���Shell���ڸ�Shell������������ֱ����Զ�̼������ִ�С�

�������磬���롰net user���������鿴Զ�������ϵ��û��б���

����(2)������

�����÷���ʹ�ù���NTLM.EXE��ȥ��NTLM��֤��������Զ����������IPC$���ӣ�Ȼ��NTLM.EXE������Զ�����������ͨ��at����ʹԶ�̼����ִ��NTLM.EXE��

�����ƻ�����ִ��NTLM.EXE��ɼ��롰telnet 192.168.27.128����������¼Զ�̼������

�������õ���¼����

�����ڸõ�¼�����м����û��������룬����û�����������ȷ������¼��Զ�̼��� �����õ�Զ�̼������Shell��

�����ɹ���¼��

�������⣬������ʹ����opentelnet.exe�����ij���resumetelnet.exe���ָ�Զ��������NTLM��֤�������ʽΪ��ResumeTelnet.exe \\server sername password����

����ִ�к���Կ�֪��resumetelnet.exe�ر���Ŀ��������Telnet���ָ���NTLM��֤��

����Telnet������ȫ����

������ǰ��Ľ��ܿ��Կ�������ʹ�����ʹ����NTLM��֤�����������ܹ����ɵ�ȥ��NTLM��֤��ʵ��Telnet��¼�����������ʹ��23�Ŷ˿ڵ�¼������Ա��������ط������ǣ������ҵ��ǣ�������ͨ������ͨ��Ĭ�ϵ�23�Ŷ˿ڽ���Telnet���ӡ���ô�����߾��������Telnet�˿ڣ��������Telnet����������������?�����һЩ������������˵����һ���̣�������һ�������һ��������Ҫ�Ĺ��ߡ�

����X-Scan������ɨ������NT�������������

����opentelnet������ȥNTLM��֤������Telnet������Telnet����˿ڡ�

����AProMan�������鿴���̡�ɱ�����̡�

����instsrv��������������װ����

����(1)AProMan���

����AproMan�������з�ʽ�鿴���̡�ɱ�����̣����ᱻɱ��������ɱ���ٸ����ӣ���������߷���Ŀ��������������ɱ���������ᵼ���ϴ��Ĺ��߱�ɱ��������ɱ����ô���Ǿͻ�Ҫ���ϴ�����ǰ�ر�ɱ������ǽ��ʹ�÷������£�

����c:\AProMan.exe -a ��ʾ���н���

����c:\AProMan.exe -p ��ʾ�˿ڽ��̹�����ϵ(��AdministratorȨ��)

����c:\AProMan.exe -t [PID] ɱ��ָ�����̺ŵĽ���

����c:\AProMan.exe -f [FileName] �ѽ��̼�ģ����Ϣ�����ļ�

����(2)instsrv���

����instsrv��һ���������оͿ���װ��ж�ط���ij���������ָ���������ƺͷ�����ִ�еij���instsrv���÷����£�

������װ����instsrv <��������> <ִ�г����λ��>

����ж�ط���instsrv <��������> REMOVE

����������һ�������Զ�̷����������SC�������������й��ߣ������ڱ��ض�Զ�̼�����ϵķ�����в�ѯ��������ֹͣ��ɾ���������÷��ܼ����ﲻ�������ˡ�����ͨ��ʵ�����������������ʵ��Telnet��¼������Telnet���ŵĹ��̡�

��������һ��ɨ����NT���������������X-Scan�ġ�ɨ��ģ�顱��ѡ�С�NT-SERVER�������

����Ȼ���ڡ�ɨ������С�ָ��ɨ�跶ΧΪ��192.168.27.2��192.168.27.253����

�����ȴ�һ��ʱ��õ�ɨ������

�������������opentelnet��Զ������Telnet������Ŀ�������˿ڡ�ȥ��NTLM��֤��

��������Զ�������Ƿ�����Telnet���������߶�����ͨ������opentelnet����������磬ͨ����opentelnet \\192.168.27.129 administrator "" 1 66������ΪIP��ַΪ192.168. 27.129������ȥ��NTLM��֤������Telnet����ͬʱ�ְ�TelnetĬ�ϵ�23�ŵ�¼�˿ڸij�66�Ŷ˿ڡ�

�������������������ļ�(instsrv.exe��AProMan.exe)������Զ��������

�������Ƚ���IPC$��Ȼ��ͨ��ӳ������Ӳ�̵ķ����������ļ�������ճ����Զ�̼������c:\winnt�ļ����С�

���������ɹ���

���������ģ�Telnet��¼��

������MS-DOS�м������telnet 192.168.27.129 66������¼Զ������192.168.27.129��

���������壺ɱ������ǽ���̡�

���������������Ҫ������ľ���ij�����Զ��������ִ�У���ô���ǻ����ȹر�Զ�������е�ɱ������ǽ����Ȼ����û�п�������ľ���ij���Զ��������������Ҫ����һ����һ���̡��������ߵ�¼�ɹ������ǻ���뵽c:\winntĿ¼��ʹ��AProMan��������ͨ������ AProMan �CA�鿴���н��̣�Ȼ���ҵ�ɱ������ǽ���̵�PID�����ʹ��AProMan �Ct [PID]��ɱ��ɱ������ǽ��

���������������ⰲװ��Ϊ���ε�Telnet����

����Ϊ���º���Ȼ�ܵ�¼���ü�������������ڵ�һ�ε�¼֮�����º��š�����������һ�����������ͨ����װϵͳ����ķ�������Telnet������Զ���С��ڰ�װ����֮ǰ���б�Ҫ�˽�һ��Windows����ϵͳ������ṩ��Telnet���ġ����������������Ȼ��鿴��Telnet�������ԡ�

�����ڡ�Telnet �����ԡ������У����Կ������С���ִ���ļ���·����ָ��C:\WINNT\ SYSTEM32\tlntsvr.exe�����ɼ�������tlntsvr.exe����Windowsϵͳ��ר�������ṩ��Telnet���ġ�Ҳ����˵�����ij����ָ��ó�����ô�÷���ͻ��ṩTelnet������ˣ������߿����Զ���һ���·����÷���ָ��tlntsvr.exe���Ӷ�ͨ���÷����ṩ��Telnet�����¼����������ʹԶ�������ϵ�Telnet�����DZ����õģ�������Ҳ���Ժ����谭�ĵ�¼��Զ�̼���������ַ�������֮Ϊ Telnet���š�����ͽ���һ���������������ʵ�ֵġ����Ƚ���instsrv����Ŀ¼��

����Ȼ��ʹ��instsrv.exe����һ����Ϊ��SYSHEALTH���ķ������������ָ��C:\WINNT z\SYSTEM32\tlntsvr.exe������instsrv.exe���÷����������instsrv.exe SYSHEALTH C:\WINNT\SYSTEM32\tlntsvr.exe����

����һ����Ϊ��SYSHEAHTH���ķ�������������ɹ��ˡ���Ȼ�ӱ��濴��ȥ�÷�����Զ�����Ӳ������κι�ϵ������ʵ���ϸ÷��������������µ�Telnet���ŷ���

����ͨ������������������Կ����÷����Ѿ�������Զ�̼�����ϡ�������һ�����������������������óɡ��Զ�������ԭ���ġ�Telnet����ֹͣ�����á�

����ͨ����֤��֪����ȻԶ�������ϵ�Telnet�����Ѿ���ֹͣ�����ã�����������Ȼ�ܹ� ͨ��Telnet������Զ��������ͨ����Щ�ģ���ʹ����Աʹ�á�netstat �Cn���������鿴���Ŷ˿ں�Ҳ������66�˿������ṩTelnet��������ƽ�������������ж϶˿ڵ����������

ϲ��

ϲ��  ��

�� �ѹ�

�ѹ� ��

�� ��

�� ����

����